Informacje ogólne

Testerzy bezpieczeństwa systemów IT, przeprowadzają symulowane cyberataki na systemy i sieci komputerowe firmy. Te autoryzowane testy pomagają zidentyfikować luki w zabezpieczeniach i słabości, zanim hakerzy zdążą je wykorzystać.

Warunki zaliczenia

Warunkiem zaliczenia studiów jest zaliczenie wszystkich przedmiotów określonych w programie studiów

Słuchacz uzyskuje dostęp do praktycznych zadań dodatkowych (zaliczeniowych) w ramach każdego przedmiotu. Rozwiązanie tych zadań jest podstawą do zaliczenia danego modułu. Słuchacz rozwiązuje zadania zaliczeniowe w dowolnym momencie w trakcie trwania studiów.

Każdy semestr kończy się egzaminem, który będzie odbywał w formie online, w trybie kontrolowanej samodzielności (włączona kamera, monitoring środowiska pracy).

Program studiów

Semestr 1

Semestr 2

- Podstawowe polecenia GNU/Linuxa

- Operacje na plikach

- Operacje identyfikacji oraz kodowania danych

- Konfiguracja usług

- Analiza logów

- Administracja systemem GNU/Linux

- Zarządzanie procesami

- Mechanizmy systemowe i skrypty Bash

- Obejście prostych mechanizmów blokowania użytkowników

- Analiza danych z pliku

- Komunikacja sieciowa: Protokoły TCP/UDP

- Skanowanie usług sieciowych – nmap

- Identyfikacja wersji oprogramowania – nmap

- Kontrola przepływu danych – iptables

- Protokół HTTP

- Protokół DNS

- Protokoły Poczty: SMTP, IMAP, POP3

- Inne protokoły: CUPS, Gopher

- Bezpieczna komunikacja: SSH, HTTPS, TLS

- Rekonesans i testowanie bezpieczeństwa sieci komputerowej

- Rekonesans i testowanie bezpieczeństwa systemu operacyjnego

- Funkcje haszujące

- Kryptografia symetryczna

- Kryptografia asymetryczna

- Testowanie bezpieczeństwa sieci bezprzewodowych

- Wprowadzenie do testów penetracyjnych – metasploit

- Etap rekonesnasu – metasploit

- Etap eksploitacji – metasploit

- Etap post-eksploitacji – metasploit

- Wstęp do bezpieczeństwa aplikacji WWW

- Uwierzytelnienie użytkownika

- Kontrola dostępu do funkcji i danych

- SQL Injection

- Cross Site Scripting (XSS)

- Obsługa danych z niezaufanego źródła

- Przetwarzanie złożonych danych

- Błędy konfiguracji

- Rekonesans i testowanie bezpieczeństwa systemów kryptograficznych

- Rekonesans i testowanie bezpieczeństwa aplikacji WWW

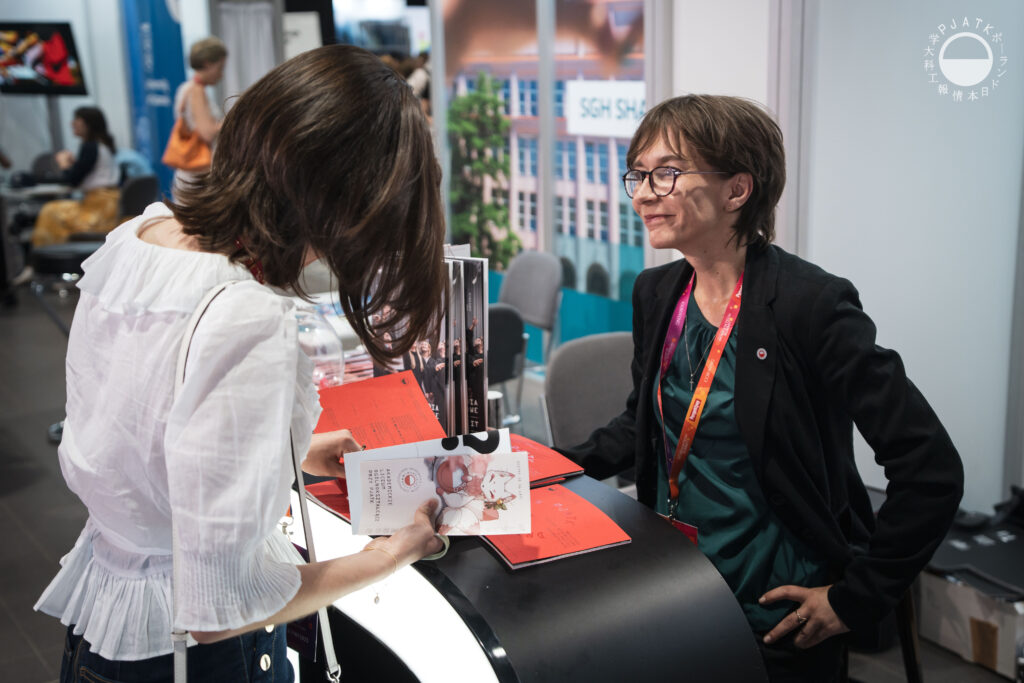

Spotkanie z kierownikami studiów podyplomowych

Nikt nie opowie o studiach proponowanych przez Centrum Kształcenia Podyplomowego lepiej niż ci, którzy je stworzyli. Zapraszamy do obejrzenia i wysłuchania rozmów z kierownikami studiów podyplomowych oraz studiów MBA (w tym kierownikiem CKP Panią Martą Godzisz), które przeprowadziła Pani Aleksandra Szyr.